在区块链技术飞速发展的今天,助记词作为安全管理的重要手段,备受关注。它不仅为用户提供了对数字资产的保护,也让人们在使用过程中感到困扰。毕竟,记住一组复杂的助记词并不容易,特别是在数字货币日益普及的情况下。Tokenim作为一种创新的解决方案,其设计目的是为了解决这一问题。在本文中,我们将深入探讨如何在Tokenim中绕过备份助记词,并确保用户资产的安全。

#### 2. 助记词的基本概念 ##### 2.1 什么是助记词?助记词是一组由字母组成的单词,通常用于代表加密钱包中的私钥。它是用户从数字资产中恢复访问权限的关键。如果用户忘记了助记词,就可能无法访问其数字资产。因此,备份助记词的过程极为重要。

##### 2.2 助记词的生成与存储助记词通常由一台加密算法生成,确保其安全性。生成后,用户应该将其保存在安全的位置,尽量避免线上存储。同时,在不同设备上的备份也减少了数据丢失的风险。

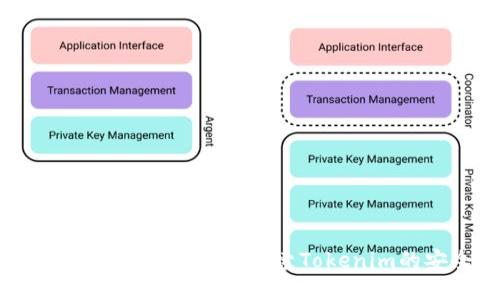

#### 3. Tokenim的独特技术 ##### 3.1 Tokenim的工作原理Tokenim利用现代生物识别、AI及多重签名技术,不仅简化了用户的操作流程,还提升了安全性。它可以帮助用户在不需要记住助记词的情况下,安全地访问自己的数字资产。

##### 3.2 如何安全地绕过助记词Tokenim的技术支持用户通过生物识别或密码模式验证身份,从而绕过传统助记词。这项技术确保了即使是没有助记词的用户,也可以安全访问他们的资产。这种便捷的方式不仅提升了用户体验,还为数字货币的使用提供了新的可能性。

#### 4. 绕过助记词的潜在风险 ##### 4.1 安全隐患分析尽管 Tokenim 提供了绕过助记词的便捷方式,但也涉及到一定的风险。如果生物识别技术被黑客攻击,用户的资产可能会受到威胁。此外,密码的复杂性也需要认真考虑,简单的密码可能会导致安全隐患。

##### 4.2 如何保护资产安全用户在使用Tokenim的过程中,仍然需要采取额外的防护措施。例如,定期更换密码和启用双重认证等步骤,都可以大幅降低潜在风险。此外,用户应该对Tokenim的操作和安全性有深入了解,从而做出更好的决策。

#### 5. 用户体验:Tokenim的智能选择 ##### 5.1 用户反馈与使用案例大量用户在使用Tokenim后,表示在安全性和便利性上都有显著提升。用户反馈表明,传统的助记词系统使得许多人陷入困境,而Tokenim则通过其独特的设计,让他们重新找回数字资产的安全。

##### 5.2 Tokenim如何改变用户的安全体验Tokenim的整合生物识别和多重签名的摩登方式,使得用户在使用过程中不再局限于长度复杂的助记词,而是可以通过简单的指纹或面部识别完成操作。这种无缝体验无疑提升了用户在数字资产管理上的信任感。

#### 6. 穿越安全障碍:Tokenim的未来发展 ##### 6.1 安全技术的不断进化随着科技的进步,Tokenim也在不断更新安全技术。例如,未来可能会涉及到更复杂的生物识别技术、AI分析以及分布式账本技术,这些都将增强安全性。

##### 6.2 未来可能的趋势在不久的将来,我们预测会有更多类似Tokenim的服务出现。用户将面临的不仅是资产安全的问题,还是对于新技术的接受度和适应性的问题。

#### 7. 结论总体而言,Tokenim为绕过助记词等传统安全模式提供了一种创新的解决方案。在享受便利的同时,我们也不能忽视潜在的风险。用户在使用过程中应当充分了解各类安全防护措施,从而更好地保护自己的资产。在未来,随着技术的进步,相信Tokenim会在安全的道路上越走越远。

### 相关问题讨论 #### Tokenim的工作原理是什么? #####Tokenim的工作原理

Tokenim通过整合多种技术实现其独特的工作原理。它主要利用生物识别技术和多重签名技术,创造一个安全且便捷的用户体验。用户在访问自己的资产时,只需进行简单的身份验证,比如指纹识别或面部识别。

此外,系统会在后台动态验证用户的行为,确保只有经过验证的用户才能访问资产。这个独特的多层安全防护机制有效抵御了未授权访问。

#### 助记词的重要性是什么? #####助记词的重要性

助记词是保护用户数字资产的关键,它为加密钱包提供了一种恢复方案。如果用户忘记了助记词,几乎所有访问权限将被锁定。本文将进一步探讨助记词的生成过程、存储方法及其可能带来的安全隐患。

#### 如何提高Tokenim的安全性? #####提高Tokenim的安全性

虽然Tokenim本身提供了多种安全保护手段,但用户也需采取积极的措施来进一步提高安全性。定期更换密码、启用双重认证、了解最新的安全动态都是保护资产的重要步骤。

#### Tokenim如何确保用户资产安全? #####Tokenim确保用户资产安全的方法

Tokenim利用现代加密技术以及用户身份验证机制来确保资产安全。每次用户访问其虚拟钱包时,Tokenim都会实时验证用户身份并记录用户行为,从而确保只有经过授权的用户才能进行交易。

#### 如果忘记Tokenim的辅助信息怎么办? #####忘记Tokenim辅助信息的解决方案

用户若遗失了相关的辅助信息,Tokenim会提供一系列恢复指南和用户支持,帮助用户快速和安全地恢复账户访问。同时,强烈建议用户在使用过程中妥善保存相关信息,减小风险。

#### Tokenim的竞争对手有哪些? #####Tokenim的竞争对手分析

目前市场上,Tokenim的竞争对手主要为一些知名的数字钱包和交易平台,如MetaMask、Coinbase Wallet等。这些竞争者也在不断尝试创新以提高用户体验和安全性。

#### Tokenim的未来发展方向是什么? #####Tokenim的未来发展方向

随着区块链技术的持续发展,Tokenim将不断更新其技术,以适应市场需求。未来,Tokenim可能会加入更多创新功能,如智能合约、支持更多资产类型等,提升其在市场中的竞争力。

### 总结 通过对Tokenim的全面分析,我们能够更好地理解其在绕过助记词方面的独特解决方案,以及如何有效保护用户的数字资产安全。希望本文提供的信息能帮助大家在数字资产管理方面做出更明智的选择。